Introdução

Quando se trata de criptomoedas, um armazenamento seguro é muito importante. O mundo da criptografia é perigoso – agentes mal-intencionados estão por toda parte e eles têm diversas estratégias para roubar fundos dos usuários. Estabelecer uma estratégia para proteger suas moedas deve ser sua maior prioridade.

Você tem diversas opções de armazenamento disponíveis, cada uma com suas próprias vantagens e desvantagens de segurança e usabilidade. É mais provável que usuários recém-chegados escolham as exchanges. Essas plataformas fornecem a muitos o primeiro contato com criptomoedas e permitem que os usuários armazenem seus fundos em uma carteira online. Mas, tecnicamente, o usuário não possui o controle de suas moedas. Se a exchange for hackeada ou ficar offline, podem não ser possível recuperar os fundos.

Os usuários podem não perceber a necessidade de retirar suas criptomoedas da exchange. Eles podem não ter as habilidades necessárias para fazê-lo ou até mesmo ver as soluções de custódia como as mais seguras. Afinal, a custódia autônoma pode resultar em perda de fundos se o usuário cometer algum erro.

A ideia de assumir o controle de suas criptomoedas pode ser assustadora. Mas, do ponto de vista da segurança, as carteiras de hardware são incomparáveis. Neste artigo, explicaremos o que são, como funcionam e porque você deve usar uma.

O que é uma chave privada?

Sua chave privada é o seu passaporte para o ecossistema de uma criptomoeda. É como uma chave da vida real – com essas informações, você pode desbloquear seus fundos. Se alguém colocar as mãos nela, poderá roubar suas criptomoedas. Se você perder a chave, perderá o acesso às suas moedas – não existe um botão de "esqueci a senha" em um ambiente descentralizado. Também não existe um banco para o qual você possa ligar para reverter transações fraudulentas.

O ponto é que as chaves privadas devem ser mantidas em segredo e seguras. Elas são incrivelmente valiosas para usuários de criptomoedas. Não é uma surpresa que hackers e golpistas estão constantemente tentando roubá-las – usando técnicas de phishing ou malwares para roubar moedas dos usuários.

Armazenar suas chaves é simples – são apenas sequências de números e letras. Elas podem ser anotadas em papel e armazenados em um cofre. Para usar as chaves para mover fundos, no entanto, elas precisam estar em um dispositivo que prove que você possui moedas para gastar.

O que é uma carteira de hardware?

As carteiras de hardware são dispositivos especialmente projetados para armazenar chaves privadas com segurança. Elas são consideradas mais seguros do que as carteiras de desktop ou de smartphone, principalmente porque não se conectam à Internet em nenhum momento. Essas propriedades reduzem significativamente os possíveis vetores de ataque de agentes maliciosos, pois eles não podem violar o dispositivo remotamente.

Uma boa carteira de hardware garante que as chaves privadas nunca saiam do dispositivo. Geralmente, elas são mantidas em um local especial no dispositivo que não permite a remoção.

Como as carteiras de hardware estão sempre offline, elas devem ser usadas junto com outra máquina. Devido à maneira como são construídas, elas podem até ser conectadas a PCs ou smartphones infectados sem nenhum risco de vazamento da chave privada. Elas interagem com um software que permite ao usuário visualizar seu saldo ou fazer uma transação.

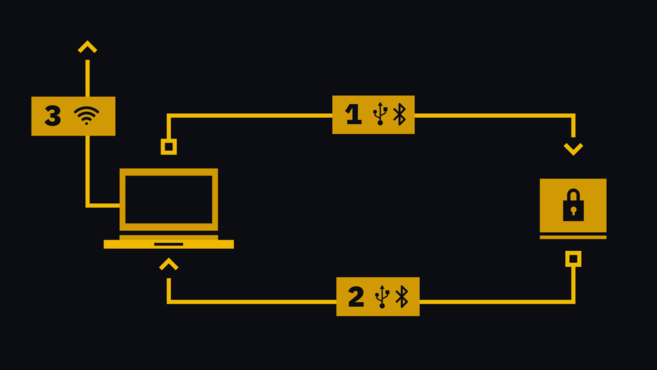

Depois que o usuário cria uma transação, ele a envia para a carteira de hardware (etapa 1 no diagrama abaixo). Observe que a transação ainda está incompleta: ela precisa ser assinada pela chave privada no dispositivo. Quando o dispositivo solicita, o usuário confirma que a quantidade e o endereço estão corretos. Nesse ponto, é feita a assinatura e as informações são enviadas de volta ao software (2), que então transmite à rede da criptomoedas (3).

Por que você deveria usar uma carteira de hardware?

As carteiras que armazenam chaves privadas em computadores ou smartphones conectados à Internet, deixam os fundos dos usuários vulneráveis a vários tipos de ataques. Malwares podem detectar atividades relacionadas a criptomoedas nesses dispositivos e roubar os fundos dos usuários.

Uma carteira de hardware é como um cofre impenetrável com um pequeno slot. Quando o usuário deseja criar uma transação a ser aceita pela rede, ele a enviará através do slot. Imagine que, do outro lado do slot, um elfo realize alguma mágica criptográfica que assina a transação. O elfo nunca sai do cofre – não existe uma porta e não se pode passar pela abertura do slot. Só é possível receber as transações e enviá-las de volta.

Mesmo que alguém consiga roubar sua carteira de hardware, você terá proteção adicional na forma de um código PIN. Geralmente, os dispositivos são redefinidos caso seja inserida a combinação incorreta muitas vezes.

Fundos que não estão sendo usados ativamente – que não estão sendo gastos, usados para staking, empréstimos ou trades – devem ser mantidos em cold storage (armazenamento a frio). Uma carteira de hardware é uma maneira conveniente de conseguir isso, mesmo para usuários com conhecimento técnico limitado.

É importante fazer um backup das carteiras de hardware em caso de perda, roubo ou destruição. Ao inicializar, geralmente o usuário deve registrar sua seed phrase – uma lista de palavras que podem ser usadas para recuperar os fundos em um novo dispositivo. Isso permite que qualquer pessoa possa gastar suas moedas, por isso deve ser tratado como um bem valioso. É recomendável que os usuários anotem a seed phrase no papel (ou gravem em metal) e as mantenham em um local privado e seguro.

Limitações das carteiras de hardware

As carteiras de hardware, como outras formas de armazenamento, têm suas vantagens e desvantagens. Embora sejam um dos meios mais seguros para guardar moedas, ainda existem algumas limitações. Elas encontram um equilíbrio entre segurança e usabilidade. As carteiras de smartphone/software são mais convenientes, enquanto as carteiras de hardware podem ser mais difíceis de operar (já que dois dispositivos devem ser usados para realizar transações de fundos).

Ainda assim, as carteiras de hardware não são totalmente infalíveis. Uma ameaça contra um usuário pode obrigá-lo a desbloquear sua carteira para o invasor, mas também existem outros tipos de ataques. Agentes maliciosos mais capacitados podem conseguir hackear o dispositivo se tiverem acesso físico a ele.

Até o momento, porém, não se sabe de nenhum hacker que foi capaz de obter as chaves privadas de um dispositivo de hardware. Quando são relatadas vulnerabilidades, os fabricantes geralmente as corrigem rapidamente. Isso não quer dizer que seja impossível – pesquisadores já demonstraram possíveis ataques em algumas das carteiras mais populares.

Ataques a Supply chains (cadeias de suprimentos) também podem ser eficazes para minar a segurança de um dispositivo de carteira de hardware. Isso ocorre quando o hacker adquire uma carteira antes que ela seja entregue ao usuário. A partir daí, eles podem adulterá-la para enfraquecer a segurança e roubar fundos depois que o usuário depositar moedas.

Outra limitação é que as carteiras de hardware envolvem a custódia em suas próprias mãos. Muitos consideram isso uma vantagem, pois nenhum terceiro é responsável pelo gerenciamento de seus fundos. Mas isso também significa que, se algo der errado, não haverá nenhum tipo de recurso.

Conclusão

Entretanto, as limitações das carteiras de hardware não superam suas vantagens. À medida que as soluções de armazenamento evoluem, é cada vez mais difícil de se obter a segurança das carteiras de hardware com outros métodos alternativos. Simplesmente não há substituto para o armazenamento a frio, o que elimina o grande risco da custódia autônoma de fundos.

Ao procurar uma carteira de hardware, os usuários devem se informar sobre as opções disponíveis. Existem vários dispositivos no mercado, cada um com seus próprios recursos, criptomoedas suportadas e diferentes curvas de aprendizado.