المقدمة

فيما يخص الخصوصية، ليس ذلك بالأمر المثالي. في نظام مثل البيتكوين، يمكن ربط كل معاملة بالمعاملة السابقة. والعملات ليست قابلة للتبادل من الناحية الفنية، مما يعني إمكانية ربط كل عملة بمعاملات محددة. لا يستطيع أي شخص منعك من إرسال عملات البيتكوين، ولكنه يستطيع رفض قبول مُعاملتك إذامَرَّت تلك العملات مسبقاً عبر عنوان مُدرج في القائمة السوداء.

في أسوأ الاحتمالات، قد يؤثر غياب القابلية للتبادل بشكل كبير على أسس النظام. فقد تكون العملات الجديدة أكثر جاذبية، بينما قد تقل قيمة العملات القديمة نظراً لتاريخها.

عادة ما تكون خصوصية البيتكوين أمراً مبالغاً فيه؛ ففضلاً عن إمكانية تتبع العملات يُمكن تتبع المستخدمين أيضاً. كما تستخدم عملات البيتكوين هويات مستعارة (حيث تكون العناوين متاحة للعامة بدلاً من الأسماء)، ولكن لا يخلو ذلك من العيوب. وباتباع أساليب تحليلية معقدة، مع زيادة مستوى الدقة، يُمكن جَمع العناوين لمحاولة الكشف عن هوية كيانات الشبكة.

تعد المعاملات السرية هي إحدى الترقيات المقترحة لجعل المعاملات حقاً خاصة.

ما هي المعاملات السرية؟

طُرح مفهوم المعاملات السرية لأول مرة في عام 2013 على يد المدير التنفيذي لشركة Blockstream، آدم باك، وقام بالتعمق في نطاقها لاحقاً مطور البيتكوين، جريج ماكسويل. حيث تناول ماكسويل المشكلات المذكورة في القسم الأول (القابلية للتبادل وضعف استخدام هويات مستعارة) – واقترح حل مفاده أنه يمكن حماية المبالغ المحولة من الشبكة الأوسع نطاقاً بحيث يستطيع أطراف المعاملة فقط معرفة قيمة المبالغ المُرسلة.

نظرة عامة على التشفير المستخدم

تكمن الإجابة في التشفير المتماثل على وجه التحديد، في مخطط يُسمى بالتزامات بيدرسون. يتيح هذا النوع من التشفير قيام طرف خارجي بإجراء العمليات على بيانات مُشفرة (لا يستطيع رؤيتها) للعديد من الأغراض.

يمكن استخدام التجزئة المعتادة لتأكيد البيانات التي ترغب في الكشف عنها لاحقاً. لنفترض أنك ترغب في الإعلان عن مسابقة على مواقع التواصل الاجتماعي، حيث سيفوز من يستطيع تخمين منصة التداول المفضلة لديك بجائزة قيمتها 0.01 BTC. قد يراود المشاركين بعض الشكوك لأنه يمكنك الإطلاع على الإجابات بعد انتهاء المسابقة واختيار منصة تداول لم يتم ذكرها.

f1624fcc63b615ac0e95daf9ab78434ec2e8ffe402144dc631b055f711225191من الناحية العملية، هذا ليس آمناً للغاية. على الرغم من أن متابعينك لن يتمكنوا من إجراء هندسة عكسية للخوارزمية، يمكنهم إعداد قائمة بمنصات التداول المحتملة، وتجزئة كل منها حتى يحصلون على تطابق. يمكننا الحد من احتمالية حدوث ذلك عن طريق إضافة بعض البيانات العشوائية التي تُعرف بعناصر الإخفاء إلى البيانات التي سنقوم بتجزئتها.

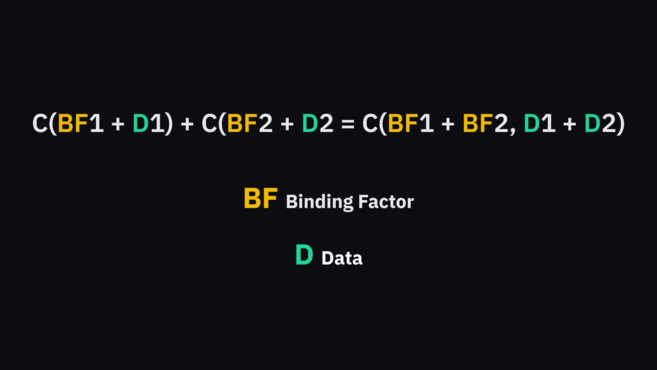

تسمح لنا التزامات بيدرسون بإضافة المدخلات التي تقوم عليها الالتزامات. كما وضح ماكسويل:

C(BF1 + D1) + C(BF2 + D2) = C(BF1 + BF2, D1 + D2)

يوجد بضعة خطوات تتضمن تشفير المنحنى الإهليلجي وأدلة النطاق، ولكن تتمثل الفكرة الرئيسية في أن المستخدم لديه التزام بيدرسون للعنوان الخاص به. في حالة إرسال الأموال، يتم إنشاء التزامين إضافيين (أحدهما لإعادة عنوان التغيير إلى المستخدم، والثاني لعنوان الوجهة).

لا أحد يعلم قيمة المبلغ المُرسل، ولكن يمكنه التحقق من أن التزامات التغيير والوجهة (الجانب الأيسر من معادلة ماكسويل) تتوافق مع العنوان الأصلي (الجانب الأيمن من المعادلة). إذا تم تقييم ذلك على النحو الصحيح، فستكون معاملة المستخدم صحيحة، حيث يمكن إثبات أن المدخلات تعادل المخرجات.

ما الذي تستطيع المعاملات السرية تحقيقه؟

في حالة تنفيذ المعاملات السرية في البيتكوين، سوف نتمتع بنظام أكثر خصوصية إلى حد كبير. سيتم إخفاء كل من المدخلات والمخرجات من الشبكة الأوسع نطاقاً، وسيتم التعتيم أيضاً على مدخلات السجل المالي - ولكن لا تزال العُقد تستطيع التحقق من أصالتها. في ضوء التعزيز الهائل لمستويات الخصوصية، يمكن أن تصبح عملات البيتكوين قابلة للتبادل بصورة فعالة، حيث لم يعد تحليل السلسلة يكشف عن تاريخ وحدة معينة.

فيما يتعلق بإمكانية دمج المعاملات السرية في البروتوكول، لا يبدو ذلك أمراً محتملاً في الوقت الحالي. فإضافة هذه الوظيفة ستجعل المعاملات أكبر بكثير من المعاملات القياسية – ونظراً لمساحة الكتلة المحدودة، سيترتب على ذلك ارتفاع الطلب. قد يتطلب ذلك موافقة معظم المشاركين على تغيير الكود، وهي مهمة ثبت صعوبة تنفيذها من الناحية التقليدية.

أفكار ختامية

على الرغم من المزايا التي تقدمها المعاملات السرية، فهي تحمل بعض العيوب المتعلقة بحجم المعاملات الأكبر. عادةً ما تعاني العملات الرقمية من مشكلة القابلية للتوسع والإنتاجية في طبقتها الأساسية، ولا يفضل الجميع المعاملات كبيرة الحجم. ومع ذلك، يعتقد أنصار الخصوصية أنه من الضروري إخفاء مبالغ المعاملة وأطرافها على نحوٍ يجعل من العملات الرقمية أموالاً قابلة للتبادل.